![]() Die auch für Nicht-Experten verständliche und einfache Darstellung großer Datenmengen ist immer wieder eine Herausforderung in der IT-Forensik (gerade auch im Bereich der Wirtschaftsdelikte). Wir erleben es oft, dass der Auftraggeber einer Ermittlung am Anfang einer Analyse nicht immer klare Vorstellungen von seiner „Suche“ hat. Erst während der Ermittlung fallen ihm immer neue Dinge ein oder sie ergeben sich aus vorherigen (Zufalls-)Funden. Dies ist verständlich, da nicht die gesamte Vorgeschichte mit allen möglichen Details an den Ermittler übermittelt werden können. Um nun zu vermeiden, dass sich ein Ermittler mit dem Auftraggeber tagelang in einem stillen Kämmerlein mit der Schlagwortsuche aufhält – die gängigen Forensik-Tools sind leider nicht immer für Nicht-Experten intuitiv bedienbar – gibt es Methoden, große Datenmengen für den Auftraggeber „selbst erfahrbar“ zu analysieren.

Die auch für Nicht-Experten verständliche und einfache Darstellung großer Datenmengen ist immer wieder eine Herausforderung in der IT-Forensik (gerade auch im Bereich der Wirtschaftsdelikte). Wir erleben es oft, dass der Auftraggeber einer Ermittlung am Anfang einer Analyse nicht immer klare Vorstellungen von seiner „Suche“ hat. Erst während der Ermittlung fallen ihm immer neue Dinge ein oder sie ergeben sich aus vorherigen (Zufalls-)Funden. Dies ist verständlich, da nicht die gesamte Vorgeschichte mit allen möglichen Details an den Ermittler übermittelt werden können. Um nun zu vermeiden, dass sich ein Ermittler mit dem Auftraggeber tagelang in einem stillen Kämmerlein mit der Schlagwortsuche aufhält – die gängigen Forensik-Tools sind leider nicht immer für Nicht-Experten intuitiv bedienbar – gibt es Methoden, große Datenmengen für den Auftraggeber „selbst erfahrbar“ zu analysieren.

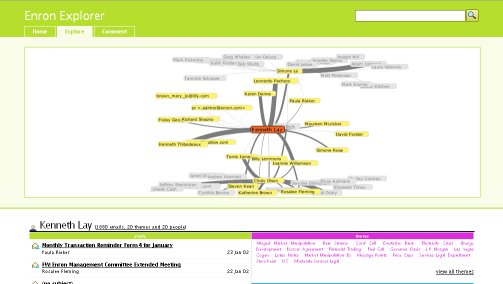

Hier ein Beispiel anhand von Enron : Trampoline Systems hat mit dem Enron Explorer beispielhaft eine JAVA-Oberfläche geschaffen, die den umfangreichen Mailverkehr von Enron Mitarbeitern, nach Kommunikationspartnern und Inhalten sortiert, grafisch darzustellen. Im Jahr 2003 hat die US Federal Energy Regulatory Commission (FERC) ca. 200.000 interne Mails von und an Enron-Mitarbeiter veröffentlicht. Diese Mails können mit dem Enron Explorer analysiert werden.

Die Daten lassen sich natürlich auch ohne grafische Oberfläche durchforsten. Zum Beispiel zeigt dieser Link alle Mails des CEO Kenneth Lay. Hier finden sich alle Mails zum Thema Aktenvernichtung. 😉

Es gibt aber noch andere mächtige Werkzeuge für die forensische Analyse größerer Datenmengen, einige Dienstleister bietet auch ASP-Services hierzu an. Eventuell stelle ich zu gegebener Zeit an dieser Stelle ein paar unterschiedliche Ansätze und Werkzeuge vor.