![]() Es gibt auf dem Forensik-Markt ja immer wieder Anbieter, die es schaffen, ungewöhnliche Pressemeldungen zu lancieren. Diesmal fand sich auf SPIEGEL ONLINE ein Artikel über die Rekonstruktion der Festplatten des im Februar 2003 auf der Mission STS-107 abgestürzten Space Shuttles „Columbia„. Weiterlesen…

Es gibt auf dem Forensik-Markt ja immer wieder Anbieter, die es schaffen, ungewöhnliche Pressemeldungen zu lancieren. Diesmal fand sich auf SPIEGEL ONLINE ein Artikel über die Rekonstruktion der Festplatten des im Februar 2003 auf der Mission STS-107 abgestürzten Space Shuttles „Columbia„. Weiterlesen…

Schlagwort: Computer Forensik

Vortrag auf dem LinuxTag

![]() Ich werdem am 30.05.2008 auf dem LinuxTag in Berlin einen Vortrag über die „Möglichkeiten und Grenzen des Einsatzes von Linux in der Computer-Forensik“ halten. Weiterlesen…

Ich werdem am 30.05.2008 auf dem LinuxTag in Berlin einen Vortrag über die „Möglichkeiten und Grenzen des Einsatzes von Linux in der Computer-Forensik“ halten. Weiterlesen…

mehr Infos über COFEE

![]() Es ist ja nun durch viele Blätter gerauscht, dass Microsoft ein kostenloses Forensiktool für Strafverfolgungsbehörden zur Verfügung stellen will (COFEE – Computer Online Forensic Evidence Extractor). Nein, es wird weder durch Wände schauen noch Gedanken lesen können. Langsam wird es etwas klarer. Es wird sich dabei um eine Erweiterung von bereits vorhandenen IR-Tools ala F.R.E.D., RootkitRevealer oder WFT handeln – insgesamt ca .150 bereits vorhandene Forensikwerkzeuge. Das ganze mit einem GUI versehen und professionell gewartet. Es werden wohl weder Hintertüren eingebaut oder ausgenutzt. Weiterlesen…

Es ist ja nun durch viele Blätter gerauscht, dass Microsoft ein kostenloses Forensiktool für Strafverfolgungsbehörden zur Verfügung stellen will (COFEE – Computer Online Forensic Evidence Extractor). Nein, es wird weder durch Wände schauen noch Gedanken lesen können. Langsam wird es etwas klarer. Es wird sich dabei um eine Erweiterung von bereits vorhandenen IR-Tools ala F.R.E.D., RootkitRevealer oder WFT handeln – insgesamt ca .150 bereits vorhandene Forensikwerkzeuge. Das ganze mit einem GUI versehen und professionell gewartet. Es werden wohl weder Hintertüren eingebaut oder ausgenutzt. Weiterlesen…

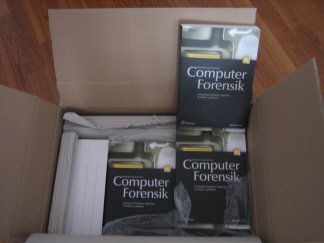

3. erweiterte Auflage "Computer Forensik" erschienen!

Ich halte gerade die ersten Exemplare der 3. aktualisierten und erweiterten Auflage meines Buches „Computer Forensik. Computerstraftaten erkennen, ermitteln, aufklären.“ in den Händen. Für die 3. Auflage wurden

Ich halte gerade die ersten Exemplare der 3. aktualisierten und erweiterten Auflage meines Buches „Computer Forensik. Computerstraftaten erkennen, ermitteln, aufklären.“ in den Händen. Für die 3. Auflage wurden

CEIC 2008: Block based Hash Analyse mit EnCase

![]() Meine geschätzter Kollege Sebastian Krause weilt gerade auf der CEIC in Las Vegas (jetzt bitte an dieser Stelle keinen Neid aufkommen lassen, bitte!). Es gibt ja bereits einige Wrap Ups der aktuellen Sessions beispeilsweise über die forensische Analyse von MAC-Rechnern – mit MAC oder ohne MAC, etwas zum Thema Vista und Bitlocker usw. Sebastian berichtet nun von einem spannenden Vortrag von Simon Key über Block based Hashes mit EnCase: Weiterlesen…

Meine geschätzter Kollege Sebastian Krause weilt gerade auf der CEIC in Las Vegas (jetzt bitte an dieser Stelle keinen Neid aufkommen lassen, bitte!). Es gibt ja bereits einige Wrap Ups der aktuellen Sessions beispeilsweise über die forensische Analyse von MAC-Rechnern – mit MAC oder ohne MAC, etwas zum Thema Vista und Bitlocker usw. Sebastian berichtet nun von einem spannenden Vortrag von Simon Key über Block based Hashes mit EnCase: Weiterlesen…

Sicherheitsprobleme mit FTK 2.0

Anwender von Access Data FTK 2.0 sollten bald Version 2.0.2 einspielen, die gestern veröffentlicht wurde. Andreas Schuster hat diverse Sicherheitsprobleme ,sowohl in der Datenbankkonfiguration, als auch bei FTK selbst identifiziert Weiterlesen…

Live Response mit F-Response

![]() Aus Florida kommt die Software F-Response, mit der die Live Response von Windows-Systemen einfacher und besser werden soll. Es gibt schon die ersten Jubelschreie über das Tool. Der Hersteller hat mir eine Demo-Version zur Verfügung und ich werde bei Gelegenheit über den Einsatz berichten. F-Response funktioniert im Grundsatz wie folgt: Weiterlesen…

Aus Florida kommt die Software F-Response, mit der die Live Response von Windows-Systemen einfacher und besser werden soll. Es gibt schon die ersten Jubelschreie über das Tool. Der Hersteller hat mir eine Demo-Version zur Verfügung und ich werde bei Gelegenheit über den Einsatz berichten. F-Response funktioniert im Grundsatz wie folgt: Weiterlesen…

X-Ways Forensics: Update 14.9

![]() Mit der Veröffentlichung von X-Ways Forensics in der Version 14.9 wurde nun die Möglichkeit geschaffen, hibernation-Dateien (Ruhezustand) forensisch zu analysieren. Der Autor der dafür ebenfalls verwendbaren frei verfügbaren Bibliothek „Sandman“ Matthieu Suiche ist nun verwundert ob der zeitlichen Koinzidenz. Er hat seine unter GPLv3 stehenden Werkzeuge Ende Februar veröffentlicht. Ich kann mir aber beim besten Willen nicht vorstellen, dass ein professionell agierendes Unternehmen wie X-Ways hier nicht korrekt handelt. Bin über den weiteren Verlauf der Geschichte gespannt und sicher, dass sich alles aufklären lässt. Anbei aber noch die Featureliste von Version 14.9:

Mit der Veröffentlichung von X-Ways Forensics in der Version 14.9 wurde nun die Möglichkeit geschaffen, hibernation-Dateien (Ruhezustand) forensisch zu analysieren. Der Autor der dafür ebenfalls verwendbaren frei verfügbaren Bibliothek „Sandman“ Matthieu Suiche ist nun verwundert ob der zeitlichen Koinzidenz. Er hat seine unter GPLv3 stehenden Werkzeuge Ende Februar veröffentlicht. Ich kann mir aber beim besten Willen nicht vorstellen, dass ein professionell agierendes Unternehmen wie X-Ways hier nicht korrekt handelt. Bin über den weiteren Verlauf der Geschichte gespannt und sicher, dass sich alles aufklären lässt. Anbei aber noch die Featureliste von Version 14.9:

Inhaltsverzeichnis der 3. Auflage

![]() Anbei das Inhaltsverzeichnis der 3. aktualisierten und erweiterten Auflage meines Buches „Computer-Forensik. Computerstraftaten erkennen, ermitteln, aufklären.“ Weiterlesen…

Anbei das Inhaltsverzeichnis der 3. aktualisierten und erweiterten Auflage meines Buches „Computer-Forensik. Computerstraftaten erkennen, ermitteln, aufklären.“ Weiterlesen…

The Sleuthkith 2.52

Brian Carrier hat gestern Version 2.52 seiner CLI Forensik-Toolsammlung The Sleutkit (TSK) veröffentlicht.